Keamanan Sistem Konten Akses Tingkat Lanjut

Artikel ini sebatang kara, artinya tidak ada artikel lain yang memiliki pranala balik ke halaman ini. Bantulah menambah pranala ke artikel ini dari artikel yang berhubungan atau coba peralatan pencari pranala. Tag ini diberikan pada Januari 2023. |

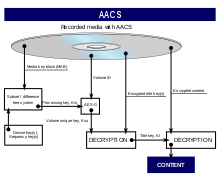

Keamanan Sistem Konten Akses Tingkat Lanjut (bahasa Inggris: The Security of Advanced Access Content System 'AACS' ) telah menjadi bahan diskusi di antara peneliti keamanan, penggemar video definisi tinggi, dan konsumen pada umumnya sejak awal. Penerus sistem perebutan konten (bahasa Inggris: Content Scramble System 'CSS'), mekanisme manajemen hak digital yang digunakan oleh DVD komersial, AACS ditujukan untuk memperbaiki desain CSS dengan mengatasi kekurangan yang menyebabkan total circumvention of CSS pada tahun 1999 (Penolakan CSS telah diperdebatkan sebagai tindakan yang wajar dari rasa ingin tahu para pengguna)[1]. AACS bergantung pada subset difference tree yang dikombinasikan dengan mekanisme pencabutan sertifikat untuk memastikan keamanan konten video definisi tinggi jika terjadi bahaya dalam keamanan. Bahkan sebelum AACS digunakan, peneliti keamanan menyatakan keraguan tentang kemampuan sistem untuk menahan serangan.

Perbandingan CSS dan AACS

sunting| CSS | AACS | |

|---|---|---|

| Algoritme | Hak milik | AES |

| Ukuran Kunci | 40-bit | 128-bit |

| Pencabutan Sertifikat | Tidak | Ya |

Sejarah Serangan

suntingProposal AACS terpilih sebagai salah satu teknologi yang paling mungkin gagal oleh pembaca majalah IEEE Spectrum dalam edisi Januari 2005.[2] Kekhawatiran tentang pendekatan ini termasuk kesamaannya dengan sistem masa lalu yang gagal, seperti CSS dan ketidakmampuan untuk menjaga keamanan terhadap serangan yang membahayakan sejumlah besar pengguna. Jon Lech Johansen, yang merupakan bagian dari tim yang menghindari CSS, mengatakan dia memperkirakan AACS akan diretas pada akhir tahun 2006 atau awal tahun 2007.

Pada akhir tahun 2006, pakar keamanan Peter Gutmann merilis A Cost Analysis of Windows Vista Content Protection, sebuah makalah teknis yang mengkritik penerapan berbagai teknologi perlindungan konten di Windows Vista.[3]

| “ | Memberikan perlindungan ini menimbulkan biaya yang cukup besar dalam hal kinerja sistem, stabilitas sistem, overhead dukungan teknis, dan biaya perangkat keras dan perangkat lunak. Masalah ini tidak hanya mempengaruhi pengguna Vista tetapi seluruh industri PC, karena efek dari tindakan perlindungan mencakup semua perangkat keras dan perangkat lunak yang akan pernah bersentuhan dengan Vista, bahkan jika tidak digunakan secara langsung dengan Vista (misalnya perangkat keras di komputer Macintosh atau di server Linux). | ” |

Microsoft kemudian mengklaim bahwa paper tersebut berisi berbagai kesalahan faktual.[4]

Sementara keamanan sistem konten akses tingkat akses tingkat lanjut sangat berhati-hati untuk memastikan bahwa konten dienkripsi di sepanjang jalur dari disk ke perangkat tampilan, ditemukan pada Juli 2006 bahwa salinan sempurna dari setiap bingkai diam dari film dapat diambil dari Blu- ray dan pemutar perangkat lunak HD DVD dengan menggunakan fungsi tangkapan layar dari sistem operasi Windows.[5] Disarankan bahwa pendekatan ini dapat diotomatisasi untuk memungkinkan salinan sempurna dari keseluruhan film dibuat, dengan cara yang sama seperti film DVD disalin sebelum CSS diretas, tetapi hingga saat ini tidak ada salinan seperti itu yang ditemukan. Eksploitasi ini telah ditutup di versi perangkat lunak berikutnya. Pendekatan semacam itu bukan merupakan kompromi dari enkripsi keamanan sistem konten tingkat lanjut itu sendiri, melainkan mengandalkan pemutar perangkat lunak berlisensi resmi untuk melakukan dekripsi. Dengan demikian, data keluaran tidak akan dalam bentuk video terkompresi dari disk, melainkan video yang didekompresi. Ini adalah contoh dari lubang analog.

Kedua kunci judul dan salah satu kunci yang digunakan untuk mendekripsi mereka (dikenal sebagai Kunci Pemrosesan dalam spesifikasi keamanan sistem konten tingkat lanjut) telah ditemukan dengan menggunakan debugger untuk memeriksa ruang memori yang menjalankan program pemutar HD-DVD dan Blu-ray.[6][7][8][9] Peretas juga menemukan Kunci Perangkat, yang digunakan untuk menghitung Kunci Pemrosesan dan Kunci Pribadi Host (kunci yang ditandatangani oleh keamanan sistem konten tingkat lanjut LA yang digunakan untuk berjabat tangan antara host dan drive HD; diperlukan untuk membaca Volume ID). Film HD DVD pertama yang tidak dilindungi muncul di pelacak BitTorrent segera setelahnya. Kunci Pemrosesan untuk versi Blok Kunci Media pertama, yang dapat digunakan untuk mendekripsi konten yang dilindungi keamanan sistem konten tingkat lanjut yang dirilis hingga saat itu, ditemukan dan dipublikasikan di Internet di forum Doom9. Otoritas Lisensi keamanan sistem konten tingkat lanjut mengirim beberapa pemberitahuan penghapusan DMCA ke situs web yang menghosting kunci.[10] Beberapa administrator situs yang terdiri dari konten yang dikirimkan pengguna, seperti Digg dan Wikipedia, mencoba untuk menghapus penyebutan kunci karena takut akan pembalasan dari keamanan sistem konten tingkat lanjut LA.[11][12] Administrator kedua situs akhirnya memutuskan untuk mengizinkan publikasi kunci.[13]

Cyberlink, perusahaan yang menjual pemutar PowerDVD, menyatakan bahwa perangkat lunak mereka tidak dapat digunakan sebagai bagian dari eksploitasi ini.[14]

Pada tanggal 16 April 2007, konsorsium keamanan sistem konten tingkat lanjut mengumumkan bahwa mereka telah mencabut Kunci Perangkat yang digunakan oleh Cyberlink PowerDVD dan InterVideo WinDVD, dan tambalan tersedia untuk pengguna yang menyediakan kunci enkripsi tanpa kompromi dan keamanan yang lebih baik untuk kunci tersebut.[15][16] Untuk terus memiliki kemampuan untuk melihat konten baru, pengguna terpaksa menerapkan tambalan yang juga memperkuat keamanan aplikasi pemutar. Penggunaan enkripsi tidak menawarkan perlindungan yang sebenarnya terhadap pengintaian memori, karena pemutar perangkat lunak harus memiliki kunci enkripsi yang tersedia di suatu tempat di memori dan tidak ada cara untuk melindungi terhadap pemilik PC yang bertekad mengekstrak kunci enkripsi (jika semuanya gagal, pengguna dapat menjalankan program dalam mesin virtual sehingga memungkinkan untuk membekukan program dan memeriksa semua alamat memori tanpa diketahui oleh program). Satu-satunya cara untuk sepenuhnya mencegah serangan seperti ini akan memerlukan perubahan pada platform PC (lihat Trusted Computing ) atau distributor konten sama sekali tidak mengizinkan konten mereka untuk diputar di PC (dengan tidak memberi perusahaan pembuat perangkat lunak kunci enkripsi yang diperlukan). Pada tanggal 15 Januari 2007, sebuah situs web diluncurkan di HDKeys.com yang berisi database kunci judul HD DVD. Itu juga menampilkan salinan perangkat lunak BackupHDDVD yang dimodifikasi yang memungkinkan pengambilan kunci daring (yang terakhir kemudian dihapus setelah keluhan DMCA). SlySoft telah merilis AnyDVD HD yang memungkinkan pengguna untuk menonton film HD DVD dan Blu-ray pada perangkat keras PC yang tidak kompatibel dengan HDCP. Film dapat didekripsi dengan cepat langsung dari disk, atau dapat disalin ke media lain. AnyDVD HD juga mampu secara otomatis menghapus logo dan trailer yang tidak diinginkan. Slysoft telah menyatakan bahwa AnyDVD HD menggunakan beberapa mekanisme berbeda untuk menonaktifkan enkripsi, dan tidak bergantung pada penggunaan kunci enkripsi yang disusupi. Mereka juga menyatakan bahwa sistem konten akses tingkat lanjut. memiliki lebih banyak kekurangan dalam implementasinya daripada CSS; ini membuatnya sangat rentan, tetapi mereka tidak akan merilis detail tentang implementasinya. Pengguna di Doom9 mengklaim bahwa program tersebut menggunakan sertifikat host PowerDVD versi 6.5, tetapi SlySoft telah mengklaim bahwa program tersebut tidak akan terpengaruh oleh sistem pencabutan AACS.

Pembaruan Blok Kunci Media

sunting| Versi | Judul pertama | Tanggal dirilis | Tanggal dielakkan |

|---|---|---|---|

| 1 | The Last Samurai, Million Dollar Baby | 18-04-2006 | 13-02-2007 [17] |

| 2 | Tidak pernah digunakan | ||

| 3 | The Matrix Trilogy | 22-05-2007 | 17-05-2007 [18] |

| 4 | Transformer, Spider-Man 3 | 30-10-2007 | |

| 5 | Tidak pernah digunakan | ||

| 6 | Tidak pernah digunakan | ||

| 7 | Alvin and Chipmunks, Aliens vs. Predator: Requiem | 06-04-2008 | 11-04-2008 |

| 8 | The Forbidden Kingdom | 26-08-2008 | 26-08-2008 |

| 9 | ? | Sekitar 03-09-2008 | 20-03-2009 |

| 10 | ? | ? | 20-03-2009 |

| 11 | ? | ? | ? |

| 12 | Body of Lies, Baraka | 09-10-2008 | 06-04-2009 |

Referensi

sunting- ^ "Ethics of circumventing copy protection". cs.stanford.edu. Diakses tanggal 2021-12-09.

- ^ "IEEE Spectrum: Loser: DVD Copy Protection, Take 2". web.archive.org. 2007-06-08. Archived from the original on 2007-06-08. Diakses tanggal 30-11-2021.

- ^ "A Cost Analysis of Windows Vista Content Protection". www.cs.auckland.ac.nz. Diakses tanggal 30-11-2021.

- ^ "Windows Vista Content Protection - Twenty Questions (and Answers)". web.archive.org. 2013-01-21. Archived from the original on 2013-01-21. Diakses tanggal 30-11-2021.

- ^ Chiappetta, Marco (2006-07-07). "Copy protection hole in Blu-ray and HD DVD movies". HotHardware (dalam bahasa Inggris). Diarsipkan dari versi asli tanggal 2021-12-09. Diakses tanggal 2021-12-09.

- ^ Leyden, John. "Blu-ray DRM defeated". www.theregister.com (dalam bahasa Inggris). Diakses tanggal 30-11-2021.

- ^ Block, R. "Blu-ray cracked too?". Engadget (dalam bahasa Inggris). Diakses tanggal 30-11-2021.

- ^ "Hi-def DVD security is bypassed" (dalam bahasa Inggris). 2007-01-26. Diakses tanggal 30-11-2021.

- ^ "HD-DVD Content Protection already hacked? - TechAmok". www.techamok.com. Diakses tanggal 30-11-2021.

- ^ "AACS licensor complains of posted key". Diakses tanggal 30-11-2021.

- ^ Boutin, Paul. "Wikipedia Locks Out "The Number"". Wired (dalam bahasa Inggris). ISSN 1059-1028. Diakses tanggal 2021-12-09.

- ^ Greenberg, Andy (30-11-2021). "Digg's DRM Revolt". Forbes. Diarsipkan dari versi asli tanggal 2007-05-04. Diakses tanggal 30-11-2021.

- ^ "DVD DRM row sparks user rebellion". BBC news. 2007-05-02. Diakses tanggal 30-11-2021.

- ^ Lanier, Chris (2007-01-02). "Cyberlink Responds to Alleged AACS Crack". Diarsipkan dari versi asli tanggal 2007-06-16. Diakses tanggal 30-11-2021.

- ^ "AACS Responds to Cracked HD DVD and Blu-ray Disc Protections". Global Tech News (dalam bahasa Inggris). 2012-08-25. Diakses tanggal 2021-12-10.

- ^ "Press Messages: AACS - Advanced Access Content System" (PDF). Diakses tanggal 30-11-2021.

- ^ Thomas Ricker (2007-02-13). "Hackers discover HD DVD and Blu-ray "processing key" -- all HD titles now exposed". engadgethd.com. Diakses tanggal 30-11-2021.

- ^ Thomas Ricker (2007-05-17). "Newest AACS circumvented: The Matrix Trilogy set free". engadgethd.com. Diakses tanggal 30-11-2021.